Segurança da plataforma

Como o Synchro Hub protege os dados do infoprodutor: pilares de segurança, conformidade LGPD, autenticação, arquitetura, criptografia e o Modo de Privacidade Visual.

Esta página descreve, de forma direta e técnica, as camadas de segurança e privacidade que protegem os dados que entram no Synchro Hub. É a referência que você pode compartilhar com sócios, contadores, time técnico ou qualquer parte interessada que pergunte “como vocês protegem meus dados?”.

Para uma leitura mais leve, voltada ao dia a dia do produtor, veja também o post Segurança no Synchro Hub: proteção 360° dos seus dados.

Princípio geral

A segurança no Synchro Hub é tratada como parte do produto, não como camada complementar. Operamos sob o princípio de Privacy by Design — privacidade e proteção pensadas desde o desenho de cada componente — e adotamos uma postura de vigilância contínua: nenhuma plataforma oferece segurança absoluta, mas operamos com as melhores práticas de mercado e melhoria constante.

A proteção é organizada em três grandes camadas:

- Camada visível ao usuário — controles que o produtor opera diretamente (Modo de Privacidade Visual, autenticação inteligente).

- Camada de dados — criptografia, conformidade LGPD, segregação por workspace.

- Camada estrutural — arquitetura de microsserviços e esteira de deploy seguro.

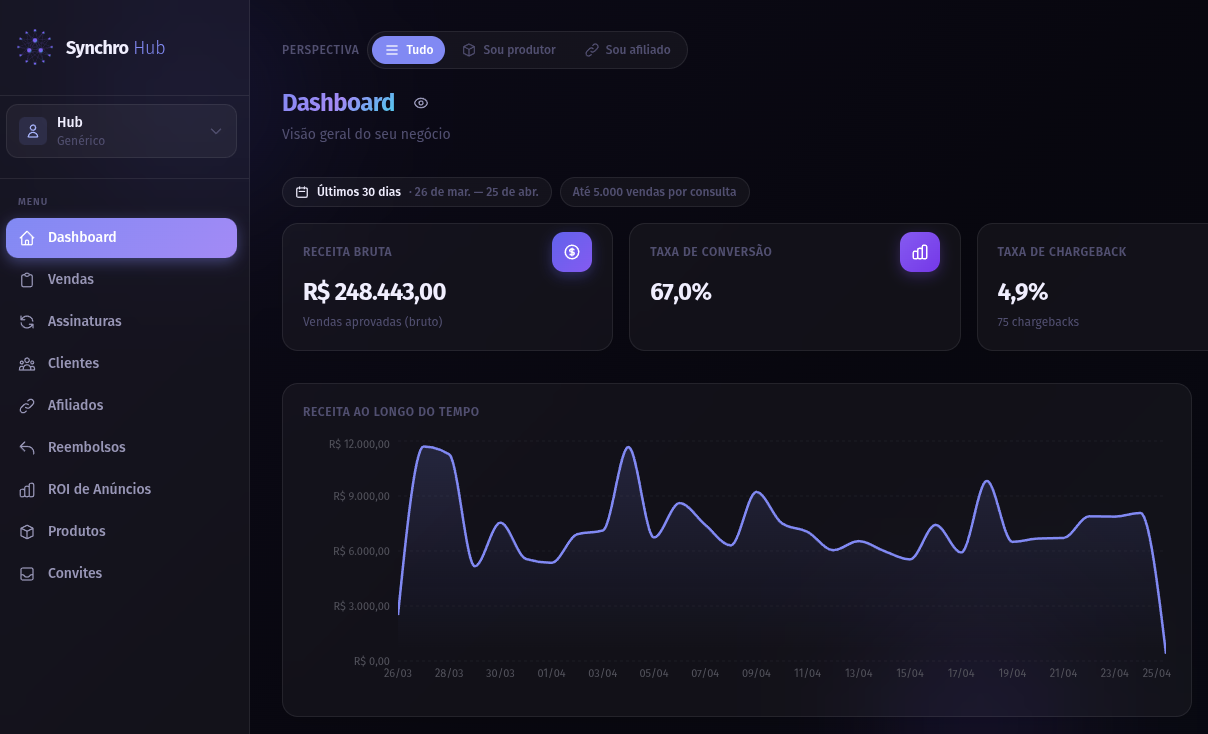

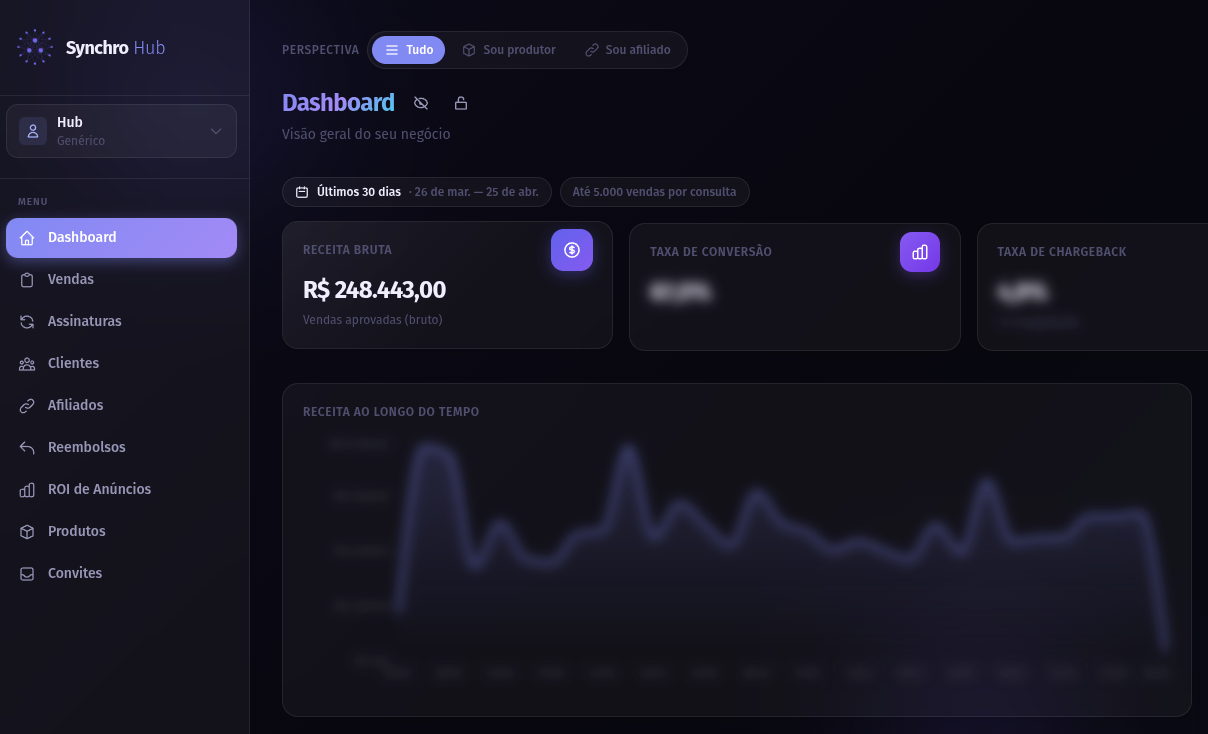

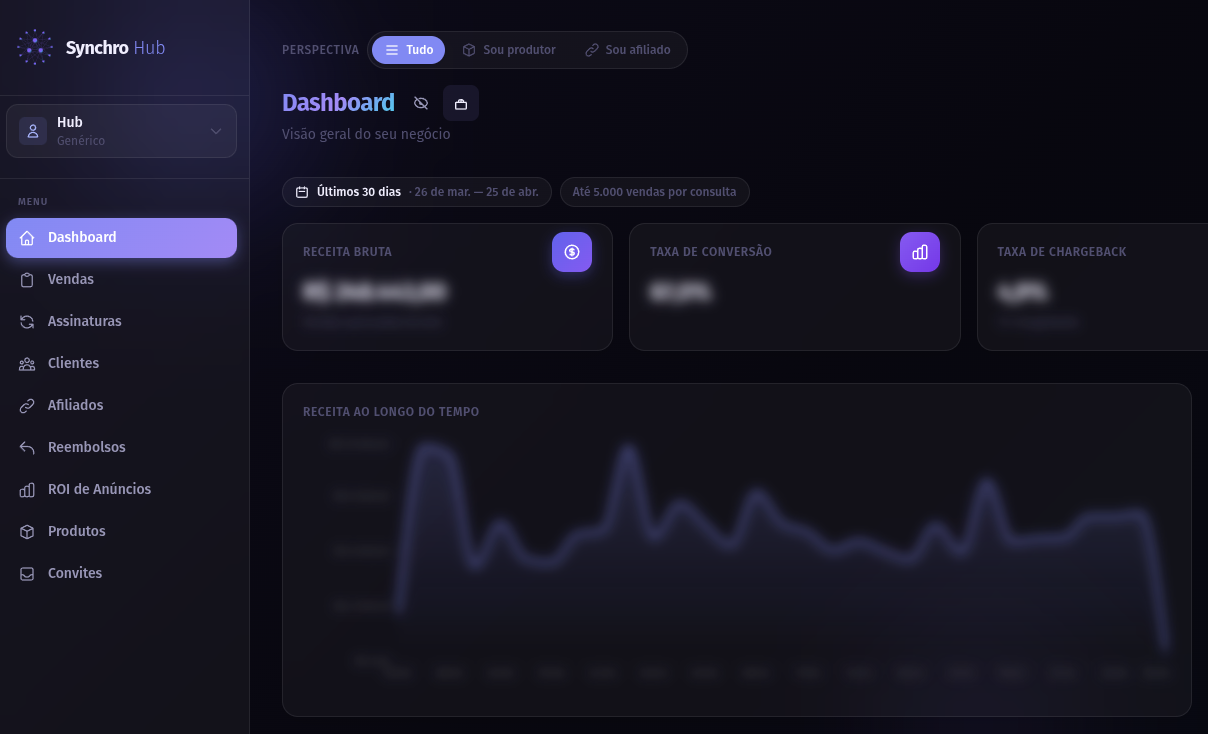

1. Modo de Privacidade Visual

Funcionalidade de front-end que aplica um blur visual sobre todos os dados sensíveis renderizados no painel — valores em R$, percentuais (taxa de conversão, ROI, chargeback), nomes e e-mails de clientes, nomes de afiliados. O controle é feito por um toggle ao lado do nome da página atual, complementado por um ícone de cadeado que define se o blur pode ou não ser revelado temporariamente por hover.

O que é mascarado (com blur):

- Valores em R$: faturamento, receita por plataforma (Hotmart, Kiwify, Eduzz, Braip), comissões, ticket médio, saldos.

- Percentuais sensíveis: taxa de conversão, ROI, ROAS, taxa de chargeback, variações percentuais.

- Nomes e e-mails de clientes.

- Nomes de afiliados.

- Eixos numéricos de gráficos.

O que continua visível:

- Estrutura do painel: títulos, navegação lateral, labels de KPI, filtros, perspectivas (Sou produtor / Sou afiliado).

- Forma dos gráficos (linha, barra, proporções), preservando a leitura de tendência sem revelar valores.

- Datas globais e nomes de produtos quando configurados como não-sensíveis.

Cenários de uso típicos:

- Operação em locais públicos (cafés, aeroportos, coworking).

- Compartilhamento de tela em reuniões com sócios, contadores ou clientes — sem expor receita nem identificadores de clientes/afiliados.

- Capturas de tela para suporte, tutoriais ou demonstrações em vídeo.

Os três modos de operação

1. Modo normal. Privacidade desligada. Nenhum dado é mascarado. Estado padrão.

2. Modo privado com revelação por hover. Clique no toggle de privacidade (ícone de olho cortado, ao lado do nome da página). Todos os componentes sensíveis recebem blur. Passar o mouse sobre um componente o revela temporariamente; ao tirar o mouse, o blur retorna. Útil para consultas pontuais sem deixar o painel inteiro à mostra.

3. Modo privado bloqueado. Com a privacidade já ativa, clique no ícone de cadeado posicionado ao lado do toggle. O blur fica permanente: hover não revela mais nada até que o cadeado seja destravado. Indicado para apresentações com tela compartilhada, screenshots e ambientes 100% públicos onde nem um deslize de hover é aceitável.

O estado fica registrado por sessão e pode ser alterado a qualquer momento.

2. Conformidade com a LGPD

O Synchro Hub opera sob a Lei Geral de Proteção de Dados (Lei 13.709/2018) e adota práticas alinhadas ao princípio de Privacy by Design.

Dados pessoais protegidos:

- Nome, e-mail e telefone dos compradores recebidos via integração com Hotmart, Kiwify, Eduzz e Braip.

- Dados de cadastro e de uso da própria conta do produtor no Synchro.

Princípios aplicados:

- Minimização: coletamos apenas o necessário para operar a integração e gerar os relatórios contratados.

- Finalidade: os dados são usados estritamente para as funcionalidades da plataforma; nunca cedidos a terceiros para fins comerciais.

- Direito do titular: o titular dos dados pode exercer os direitos previstos em lei (acesso, correção, exclusão); pedidos podem ser encaminhados pelo canal de suporte.

Importante: o Synchro processa dados em nome do produtor (operador). A relação direta com o comprador (titular) e as obrigações específicas da operação do produtor — política de privacidade, base legal de tratamento, comunicação com o titular — continuam sendo do produtor. Veja o guia LGPD para infoprodutor para o lado da operação do produtor.

3. Autenticação inteligente

O acesso à plataforma exige a validação de pelo menos três requisitos de comportamento e identidade, somados ao par de credenciais. É uma camada que avalia padrões e contexto, não apenas usuário e senha.

Por que os critérios não são publicados: divulgar a regra interna equivaleria a entregar o roteiro de evasão para quem tenta atacar. A política de não-divulgação é deliberada e segue prática consagrada do setor.

O que isso significa na prática:

- Tentativas de login fora do padrão usual são barradas antes de chegar ao painel.

- Credenciais vazadas em outros serviços não são suficientes, sozinhas, para autenticar.

- O usuário legítimo, operando em contexto reconhecido, entra normalmente.

Boas práticas que continuam recomendadas ao usuário:

- Senha única e forte para o Synchro (não reutilizar de outros serviços).

- Manter o e-mail de cadastro com proteção robusta (senha forte e segundo fator).

- Não compartilhar credenciais com terceiros — para acesso de equipe, use o sistema de membros do workspace.

4. Arquitetura de microsserviços

O Synchro Hub não é uma aplicação monolítica. A plataforma adota uma arquitetura de microsserviços com escopos bem definidos para gerenciar e organizar os dados dos clientes de forma segura, isolada e escalável. Os detalhes internos de quantos serviços existem e qual o papel de cada um não são divulgados publicamente — o que importa, do ponto de vista de segurança, são as garantias que esse desenho oferece.

Implicações para segurança:

- Isolamento de falhas: problema em um serviço não derruba os demais.

- Superfície de ataque reduzida: cada serviço conhece apenas os dados necessários para sua função.

- Auditoria por componente: registros e métricas são granulares por serviço, facilitando detecção de comportamento anômalo.

5. Criptografia em nível de sistema

A criptografia é aplicada como camada estrutural, não como recurso opcional.

Onde atua:

- Dados pessoais sensíveis (nome, e-mail, telefone de compradores) recebidos via integração.

- Credenciais de integração (Client Secrets, tokens de webhook).

- Tráfego entre microsserviços e entre o cliente e a plataforma (HTTPS/TLS).

Características operacionais:

- O processo de descriptografia é proprietário e distribuído entre microsserviços diferentes.

- Mesmo em caso hipotético de interceptação parcial, os dados não são legíveis sem o conjunto completo de condições internas.

- Chaves e segredos são gerenciados em ambiente segregado, jamais versionados em código.

6. Esteira de CI/CD com validação de segurança

Cada atualização da plataforma — correção, melhoria, funcionalidade nova — passa por uma esteira automatizada antes de chegar a produção.

Validações executadas pela esteira:

- Verificação de chaves, segredos e variáveis de ambiente.

- Conferência de protocolos e configurações de segurança das integrações.

- Testes automatizados nos componentes alterados.

- Aprovações e checagens obrigatórias antes da promoção para produção.

O objetivo é evitar o cenário clássico de incidente em SaaS: uma mudança empurrada com pressa que abre brecha. A esteira atua como portão antes da mudança chegar ao usuário.

7. Vigilância contínua

Não tratamos segurança como projeto que termina. A operação é mantida sob vigilância contínua:

- Monitoramento ativo de saúde, latência e comportamento anômalo dos microsserviços.

- Atualizações regulares de dependências e bibliotecas.

- Revisão periódica das camadas de proteção, com base em práticas atualizadas do mercado.

- Mitigação proativa de riscos identificados.

Postura honesta: nenhum sistema oferece “segurança absoluta”. O que oferecemos é um conjunto sério de práticas, infraestrutura de ponta e melhoria constante — uma plataforma em que a segurança é tratada como obrigação permanente.

Resumo dos pilares

| Pilar | O que protege | Quem opera |

|---|---|---|

| Modo de Privacidade Visual | Exposição visual de dados sensíveis na tela (R$, percentuais, nomes, e-mails, afiliados) | Usuário (toggle + cadeado no painel) |

| Conformidade LGPD | Dados pessoais de compradores | Plataforma |

| Autenticação inteligente | Acesso à conta | Plataforma + usuário |

| Arquitetura de microsserviços | Isolamento de falhas e superfície de ataque | Plataforma |

| Criptografia em nível de sistema | Dados em trânsito e em repouso | Plataforma |

| Esteira de CI/CD | Integridade de cada atualização | Plataforma |

| Vigilância contínua | Detecção e mitigação de incidentes | Plataforma |

Reportar uma vulnerabilidade

Se você identificou um possível problema de segurança, entre em contato pelo e-mail suporte@synchrohub.com.br com o assunto “Segurança — relato responsável”. Pedimos que não divulgue publicamente o problema antes do reconhecimento e correção.

Dúvidas gerais sobre segurança ou conformidade? Fale com o suporte em suporte@synchrohub.com.br.